Menu

am I infected?は、IoT機器のマルウェア感染と脆弱性を確かめる検査サービスです。

マルウェア(malware)とは、「malicious software」(悪意あるソフトウェア)の略であり、感染した機器に不正かつ有害な動作をさせるプログラムの総称です。また、マルウェアが動き出すことを感染と言います。パソコンやスマートフォンがマルウェアに感染することが知られていますが、近年では、ネットワークカメラやプリンタ、ルーターなどのIoT機器もマルウェアに感染します。

また、脆弱性とは、セキュリティ上の欠陥のことです。そのような欠陥は、例えばファームウェア(IoT機器の中で動作するプログラム)に内在するプログラムの不具合(設計や実装ミスなど)によって生じます。マルウェアは脆弱性を利用してIoT機器に感染します。

am I infected?は、ルーターを検査対象としています。また、ルーターのポートフォワーディング*1によりインターネットからアクセス可能なIoT機器も検査対象としています。そのため、その他のLAN側の機器、特にこのサイトを閲覧するのに使用されている、インターネットからアクセスできないパソコンやスマホは検査対象ではありません。

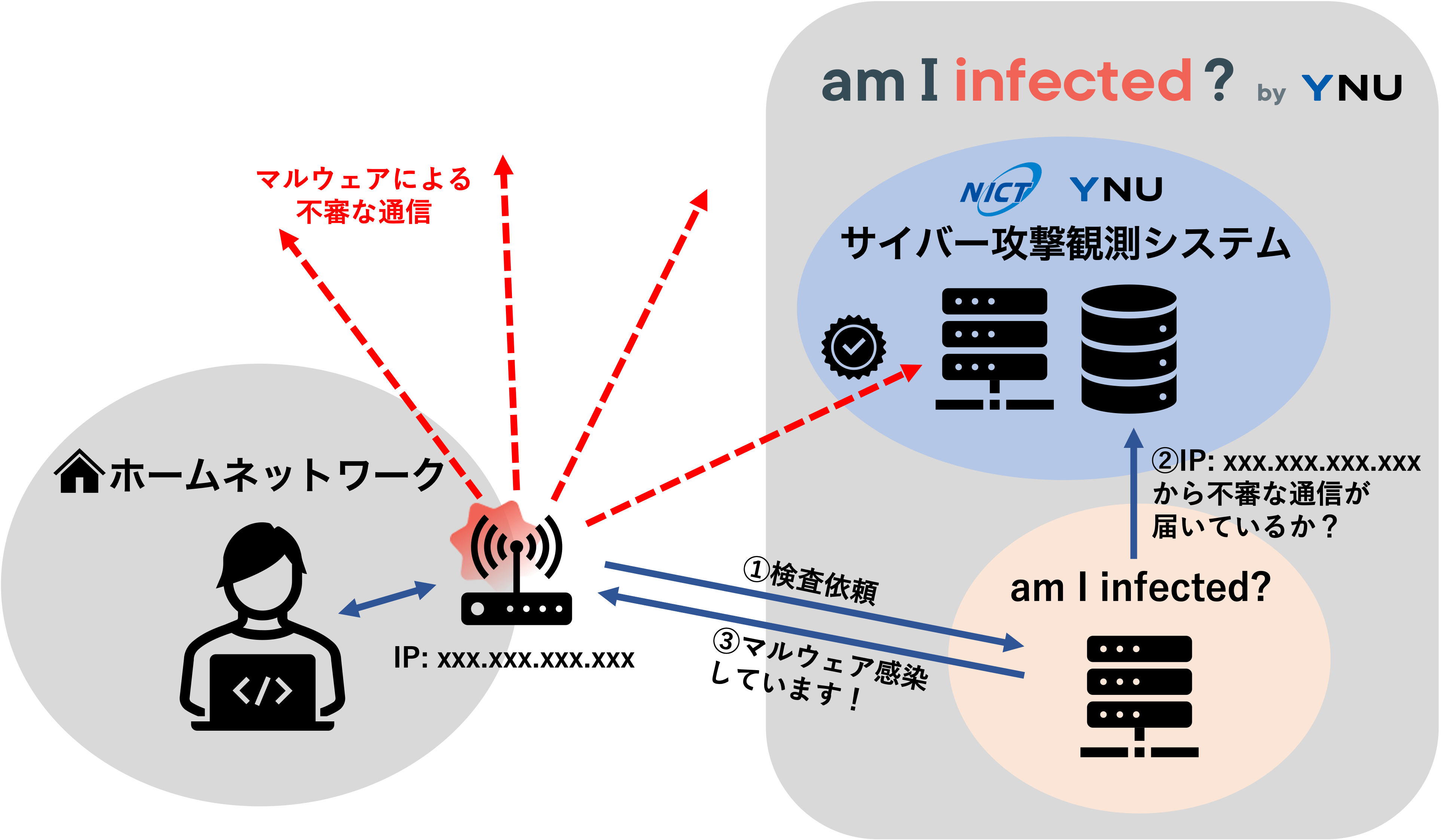

マルウェアに感染した機器は、他の機器に感染を広げるため、無差別に通信を試みて脆弱な機器を探します。サイバー攻撃観測システム*2はそのようなマルウェアの活動を常時観測しています。am I infected?では、ユーザーから検査依頼をいただく(①)と、直近24 時間以内の観測結果を基にして、ユーザーのホームルーターから不審な通信が届いていないかどうか確認します(②)。不審な通信が確認された場合は、マルウェアに感染している可能性があると診断します(③)。

なお、このような検知の仕組み上、仮にマルウェアに感染していても、直近24時間以内に不審な通信が観測されていなければ検知されません。そのため、一度の検査で安全な状態だと診断されたとしても定期的に検査していただくことを推奨します。

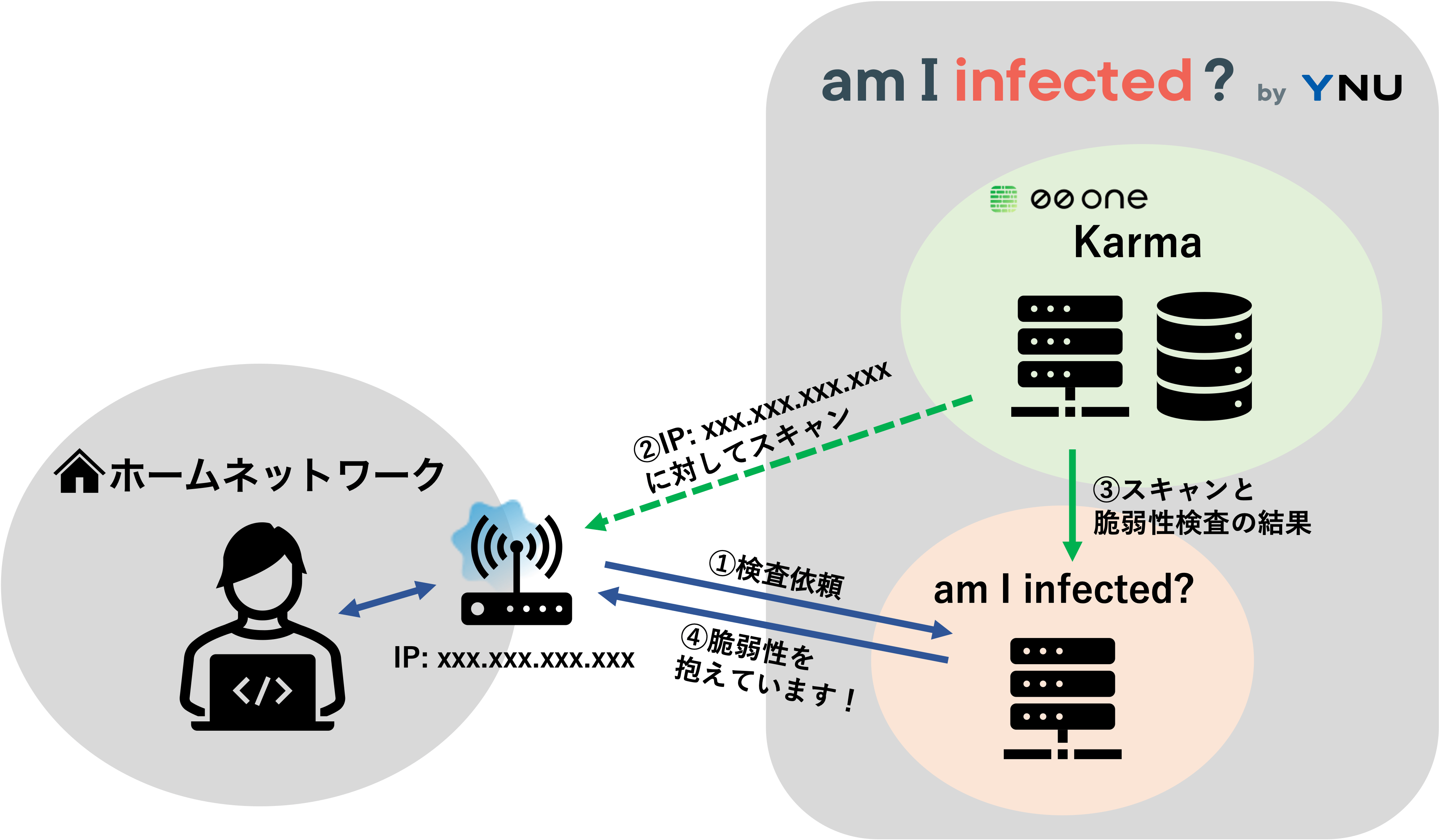

am I infected?では、株式会社ゼロゼロワンが開発したIoT検索エンジンKarmaを使って脆弱性を検知しています。ユーザーから検査依頼をいただく(①)と、Karmaはユーザーのホームルーターに対して通信を試み(②)、返ってきた応答を独自のデータベースに照らし合わせることで脆弱性を検知します。am I infected?はKarmaの検査結果(③)を基にして、検知された脆弱性を提示します(④)。

なお、am I infected?で検査していただいた後に、新たな脆弱性が見つかることが考えられます。そのため、一度の検査で安全な状態だと診断されたとしても定期的に検査していただくことを推奨します。

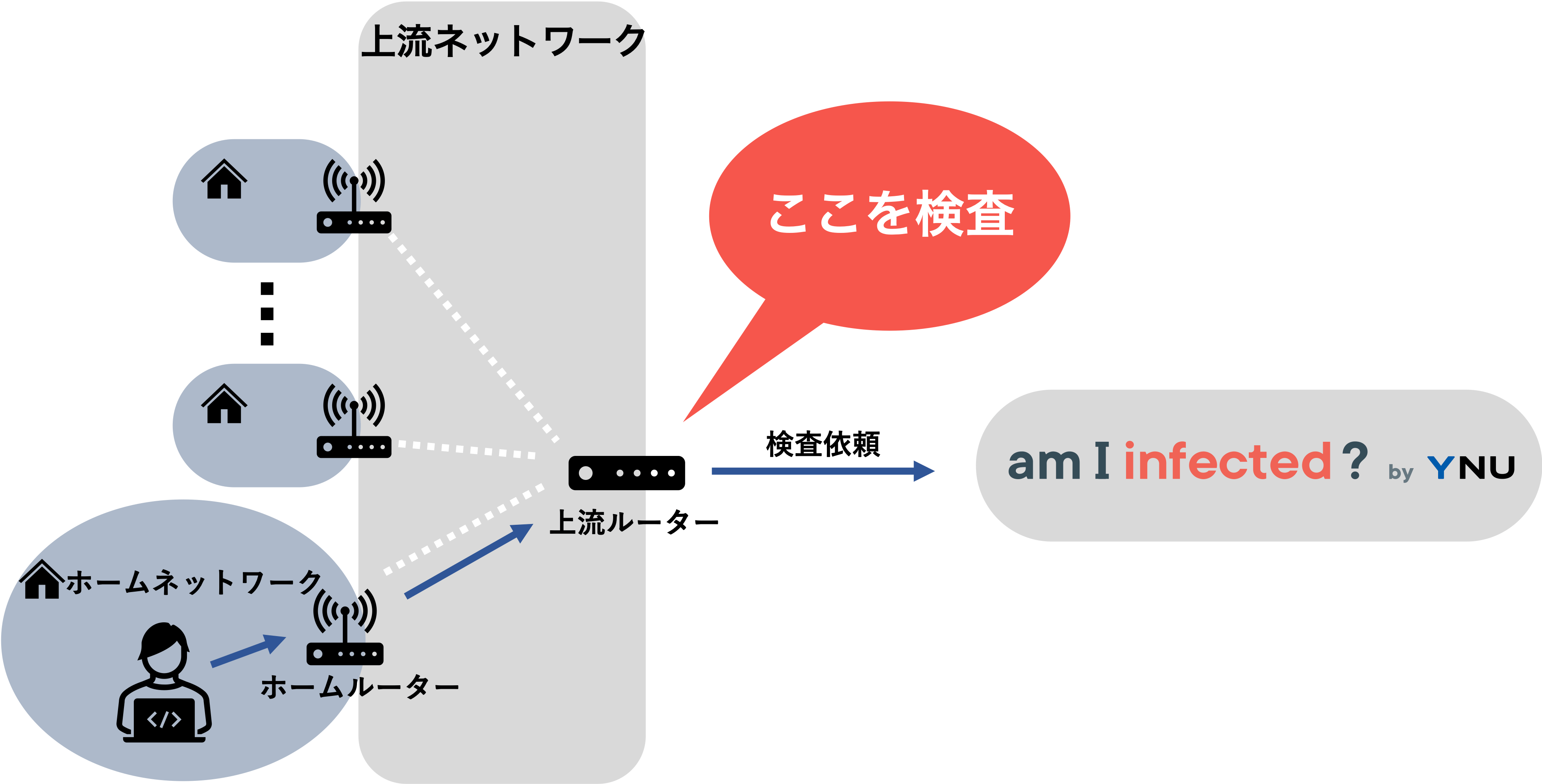

お使いのルーターが以下のような状況である場合、お使いのルーターとインターネットとの間に上流ネットワークのルーターが存在します。

マンションで他の入居者と回線を共有し、お使いのルーターにはプライベートIPアドレスが割り当てられている。

IPアドレスとは、通信相手を識別するためのアドレスで、グローバルIPアドレスとプライベートIPアドレスの2種類があります。グローバルIPアドレスは世界で1つだけのIPアドレスで、インターネット上で利用されます。プライベートIPアドレスはローカルなネットワークでのみ利用されるもので、このIPアドレスだけではインターネットに接続することはできません。マンションで他の入居者と回線を共有している場合は、マンション内のネットワークが上流ネットワークに該当し、マンションのルーターにはグローバルIPアドレスが、お使いのルーターにはプライベートIPアドレスが割り当てられます。インターネットにアクセスする際は、マンションのルーターでグローバルIPアドレスに変換されてからアクセスすることになります。

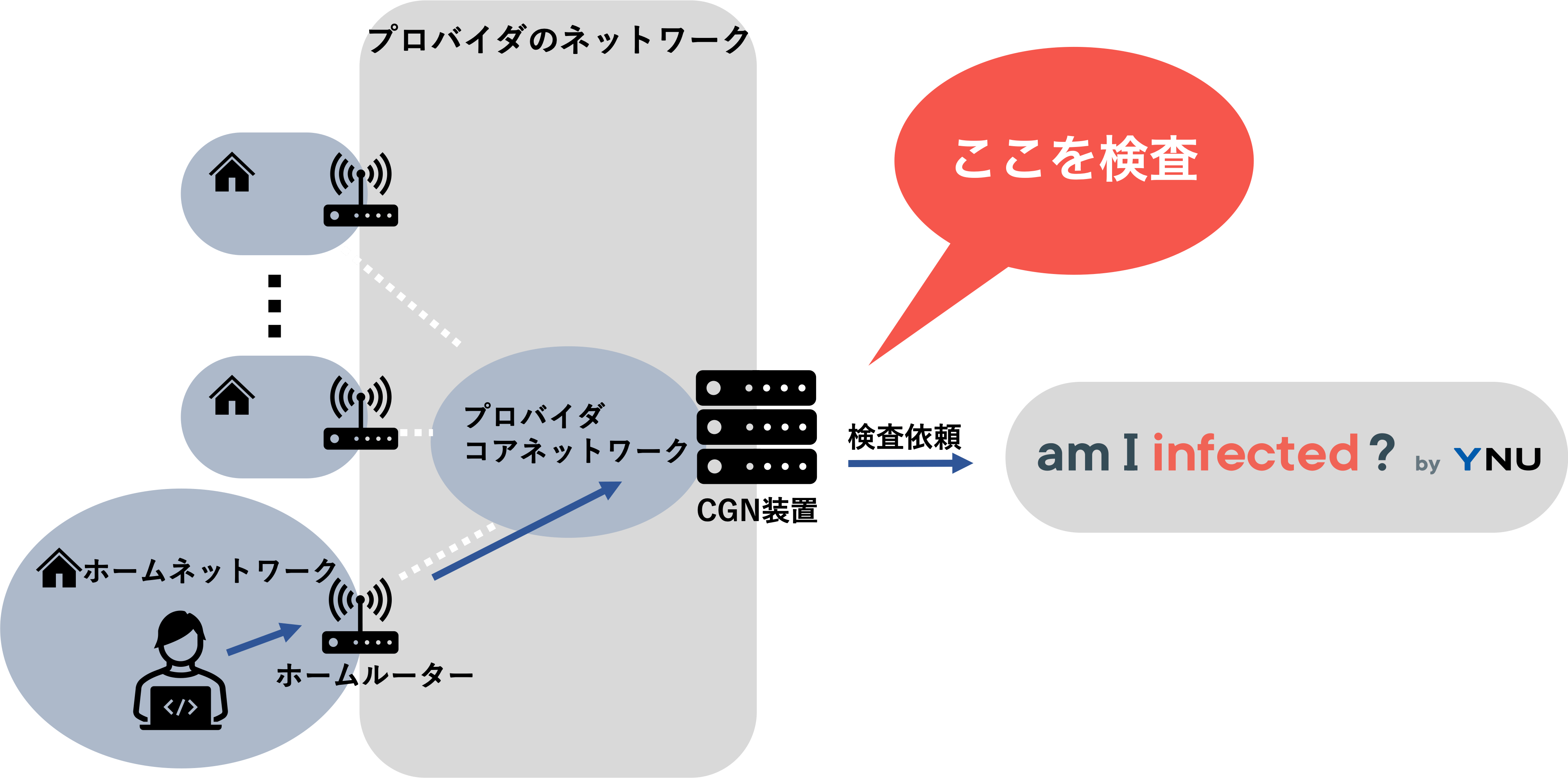

プロバイダ(インターネットへの接続サービスを提供している会社)レベルで上流ネットワークを構成し、グローバルIPアドレスを大勢の人と共有している。

プロバイダによっては、お使いのルーターにグローバルIPアドレスではなくプライベートIPアドレスが割り当てられているケースがあります。このようなケースでは、CGN(Carrier Grade NAT)という、1つのグローバルIPアドレスを大勢の人で共有できるようにするための仕組みにより、プロバイダ側でグローバルIPアドレスに変換することで、インターネットにアクセスすることができます。

また、ホームルーターにIPv6(新しい通信方式)のグローバルアドレスが割り当てられているケースでも、am I infected?にアクセスする際は、プロバイダ側で共有のグローバルIPアドレスへと変換が行われます。am I infected?はIPv4(従来の通信方式)にしか対応していないため、IPv6環境からアクセスする際は、IPv4 over IPv6という仕組みにより、他の方と共有しているグローバルIPv4アドレスでアクセスすることになります。このようなケースも、プロバイダレベルで上流ネットワークを構成していることになります。

am I infected?では、グローバルIPアドレスに対して検査を行なっています。そのため、多段ルーターによるネットワーク構成の場合、検査対象はお使いのルーターではなく上流ネットワークのルーターとなります。マンション等で上流にルーターが存在し、当サービスにより脆弱性有と判定された場合には、上流のルーターの管理者に更新などの対応をして頂く必要があります。また、お使いのルーターに問題がなくても、グローバルIPアドレスを共有している他の方(例:同一の上流ルーターを共用しているマンションの入居者など)がマルウェア感染している場合、マルウェア感染の恐れがあると判定される可能性があります。お使いのルーターに対策を行っても状況が改善しないという場合には、上記の状態である可能性がございますのでynugr-cyberpcr[atmark]ynu.ac.jpまでお問合せください。

横浜国立大学の分析では、上記のような多段ルーター構成において、下流のルーター(ご家庭のルーターなど)がマルウェア感染しているケースは稀になっています。これは、IoTマルウェアの多くがグローバルIPアドレスをもつルーター(上流のルーター)を攻撃対象としているためと推定されます。しかしながら、攻撃の動向は変化する可能性がありますので、ご不明な点がございましたら、ynugr-cyberpcr[atmark]ynu.ac.jpまでご連絡、情報提供をよろしくお願いいたします。